1.- Capacitación del usuario final

En el 2023 se visualiza la incrementación en la formación y capacitación en ciberseguridad de los usuarios.

Siempre se ha señalado que el usuario es el eslabón más débil. Las estadísticas señalan que el 97% de la población mundial no sabe reconocer un correo de phishing. Existe un gran desafío para tomar conciencia e invertir en concientización tanto de usuarios, como de colaboradores internos y externos.

2.- El malware basado en cámaras

En 2023, se espera ver el primero de los muchos exploits que desafían las cámaras inteligentes y la tecnología incorporada en ellas para aprovechar las vulnerabilidades. A medida que las cámaras se vuelven más complejas, se amplía la superficie de riesgo de nuevos enfoques que podrían llevar a su explotación.

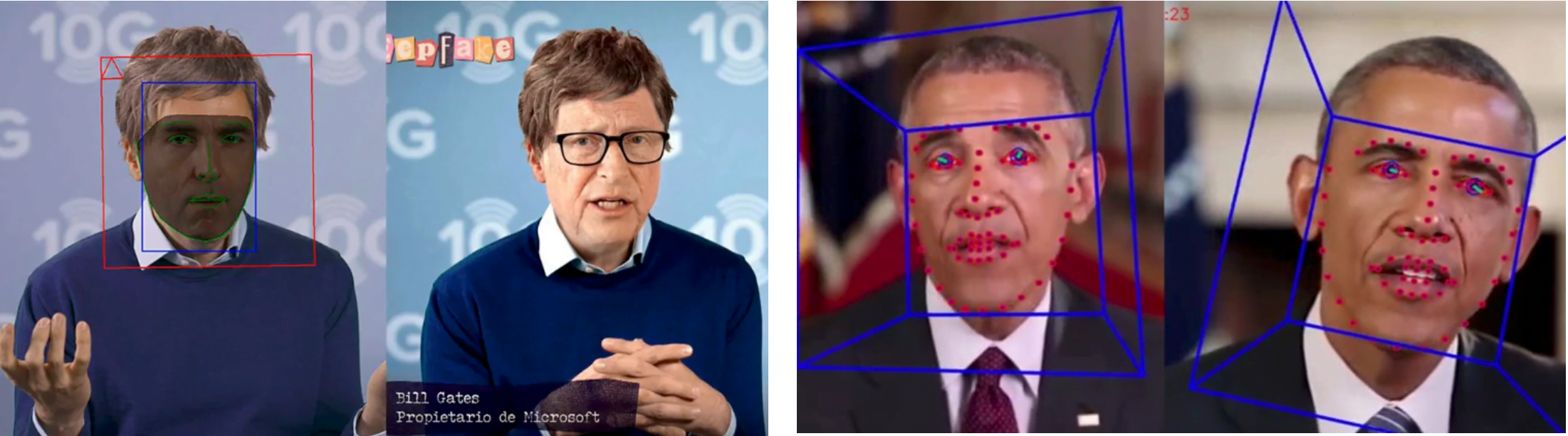

3.- Deep fake

Un deepfake es un video, una imagen o un audio generado que imita la apariencia y el sonido de una persona. También llamados «medios sintéticos», son tan convincentes a la hora de imitar lo real que pueden engañar tanto a las personas como a los algoritmos.

En 2023, se espera que el uso de esta tecnología en ciberdelincuencia se enfoque a manipular opiniones, obtener recursos económicos y recursos de organizaciones. Es una tecnología que se encuentra al alcance de cualquier persona, por ello preocupa a los equipos de ciberseguridad.

4.- La base de la invencibilidad de la Autenticación Multifactor (MFA) podría ser vulnerada

Se espera una nueva ronda de vectores de ataque que se dirigen a las estrategias de MFA y pueden que las eludan con éxito. En el próximo año, las notificaciones push y otras técnicas de MFA serán explotadas, al igual que los SMS.

Las organizaciones deben esperar ver la base de la MFA erosionada por las técnicas de explotación que comprometen la integridad de la misma y requieren un impulso a las soluciones de MFA que utilizan la biometría o las tecnologías compatibles con FIDO2.

5.- Wifi 7

Wi-Fi 7 es el nuevo estándar Wi-Fi de alto rendimiento. La principal novedad es que trabaja en tres bandas diferentes (2,4 GHz, 5 GHz y 6 GHz) ampliando el espectro con canales de mayor ancho de banda y una mejor eficiencia energética. Si bien Wi-Fi 6 se creó en respuesta a la creciente cantidad de dispositivos conectados existentes, el objetivo de Wi-Fi 7 es ofrecer velocidades de hasta 46Gbps con mayor eficiencia. De esta manera, un router Wi-Fi 7 elimina los posibles problemas de búfering, el tiempo de respuesta o lag y los cortes de señal por la congestion de la red.

Wi-Fi 7 trabaja en un ancho de banda más amplio de 320 MHz, 4096-QAM, Multi-RU y Multi-Link Operation para alcanzar velocidades 4,8 veces más rápidas que Wi-Fi 6, y 13 veces más rápidas que Wi-Fi 5

¿Qué diferencias hay con las generaciones de Wifi anteriores?

Wi-Fi 5 significó un aumento de la velocidad inalámbrica en 10 veces. Wi-Fi 6 aumentó la velocidad en un 37% y mejoró la eficiencia. Ahora, Wi-Fi 7 está diseñado para un mayor rendimiento combinada con alta velocidad.

La tecnología Wi-Fi 7 mejora el rendimiento en un 480% respecto a generaciones anteriores. Un router Wi-Fi 7, compatible con Wi-Fi 6 y Wi-Fi 5, abre un nuevo horizonte de conectividad en casa

6.- Internet de las Cosas (IoT)

Se espera que en los próximos años más y más dispositivos empresariales, industriales y personales estén conectados a distintas redes lo que amplía la cantidad de puntos disponibles para lanzar ciberataques.

Para 2023 dispositivos como vehículos, sensores, relojes inteligentes entre otros se deberán someter a pruebas de seguridad continuas.

7.- Concert Hack

Si has asistido recientemente a un gran concierto, es posible que hayas recibido una pulsera LED desechable que puede recibir transmisiones de radiofrecuencia durante el evento. El dispositivo está pensado para ser de bajo coste, desechable y tener potencialmente un solo uso.

En 2023, es de esperar que los actores de las amenazas descifren fácilmente las transmisiones de radiofrecuencia utilizando herramientas como Flipper Zero para sembrar el caos en los lugares que utilicen estas mejoras. Algunas, pueden ser para formar una protesta con algún otro propósito.

8.- Realidad Virtual

Aunque las tecnologías relacionadas con la realidad virtual llevan tiempo acompañándonos, se cree que el 2023 será el año de su consolidación. Se están haciendo especiales avances en los procesadores gráficos, la potencia de los dispositivos electrónicos y la mejora de los dispositivos de realidad virtual.

Pocas áreas de negocio escapan a su influencia, pero por ejemplo en el caso de la banca se convierte en clave a la hora de ofrecer productos financieros, para la venta de bienes inmuebles o incluso para simular visitas a oficinas físicas.

9.- El fin de la contraseña personal

El crecimiento de la autenticación primaria no basada en contraseñas supondrá finalmente el fin de la contraseña personal.

Cada vez más aplicaciones, y no solo el propio sistema operativo, empezarán a utilizar tecnologías avanzadas sin contraseña, como la biometría, ya sea para autenticar directamente o para aprovechar la tecnología biométrica, como Microsoft Hello o Apple FaceID o TouchID, para autorizar el acceso.

10.- Se avecinan conflictos de cumplimiento

Las normas de cumplimiento significativas, las mejores prácticas, e incluso los marcos de seguridad, están empezando a ver una divergencia en los requisitos. En 2023, se esperan más conflictos de cumplimiento normativo, especialmente para las organizaciones que adoptan la tecnología moderna, el Zero Trust y las iniciativas de transformación digital.

11.- Ransomware como servicio (RaaS)

En los últimos años han aumentado los ataques de ransomware, que infectan los ordenadores y obligan a los usuarios a pagar rescates para recuperar sus datos. A medida que las nuevas tácticas de ransomware, como la doble extorsión, tienen éxito, los delincuentes exigen mayores pagos de rescate.

El ransomware como servicio (RaaS) se ha convertido en un modelo de negocio muy popular en el ecosistema de la ciberdelincuencia. El ransomware como servicio permite a los ciberdelincuentes desplegar fácilmente ataques de ransomware sin necesidad de tener conocimientos de codificación o hacking.

¿Qué es el ransomware como servicio (RaaS)?

Una plataforma RaaS ofrece una serie de características que facilitan a los delincuentes el lanzamiento de un ataque con poca o ninguna experiencia. El proveedor de RaaS proporcionará el código del malware, que el cliente (atacante) puede personalizar para adaptarlo a sus necesidades. Tras la personalización, el atacante puede desplegarlo instantáneamente a través del servidor de comando y control (C&C) de la plataforma. A menudo, no es necesario un servidor de C&C; un criminal puede almacenar los archivos del ataque en un servicio en la nube como Dropbox o Google Drive.

El proveedor de RaaS también ofrece servicios de apoyo que incluyen asistencia técnica para el procesamiento de pagos y apoyo para el descifrado después de un ataque

¿Por qué es peligroso el RaaS?

RaaS permite a los ciberdelincuentes aprovechar sus limitadas capacidades técnicas para sacar provecho de los ataques. Si un ciberdelincuente tiene problemas para encontrar una víctima, puede venderla a una empresa (o a varias).

Si a un ciberdelincuente le resulta difícil atacar objetivos en línea, ahora hay organizaciones que le venden objetivos vulnerables para explotar. Esencialmente, cualquier persona puede lanzar un ataque de ransomware desde cualquier dispositivo sin utilizar métodos sofisticados, subcontratando sus esfuerzos a través de un proveedor de servicios de terceros, lo que hace que todo el proceso sea accesible y sin esfuerzo.

12.- La desfinanciación de los terroristas cibernéticos se convierte en ley

Los gobiernos de todo el mundo considerarán un nuevo enfoque para proteger a las organizaciones del ransomware y detener la financiación de terroristas: prohibir los pagos de ransomware por completo.

La filosofía actual en torno a interrumpir la rentabilidad del ransomware se ha centrado en las defensas cibernéticas. Proteja a las organizaciones del ransomware mediante la implementación de nueva tecnología y el cumplimiento de las mejores prácticas de seguridad para evitar que el malware obtenga el control de un activo. En los últimos años, las organizaciones han tenido cierto éxito con este enfoque, pero el ransomware continúa reclamando víctimas por una amplia variedad de razones.

¿Crees que esto es exagerado?

La legislación ya está en marcha para que el Gobierno de los Estados Unidos haga esta ley. En 2023, la financiación de terroristas a través de ransomware puede detenerse y las víctimas de un ataque tendrán aún menos opciones para recuperar el control de sus activos y reanudar el negocio. En teoría, esto debería impulsar las mejores prácticas de seguridad para todos como la primera línea de defensa en lugar de usar un pago de ransomware como remediación

13.- Ingeniería Social en la Nube

Los atacantes pasarán de sus juegos de herramientas de software a sus poderes de persuasión a medida que aumenten la cantidad de ataques de ingeniería social dirigidos a empleadores y organizaciones en la nube.

Un solo perfil falso de redes sociales podría resultar en un riesgo incalculable si el actor de amenazas lo aprovecha para obtener empleo o se hace pasar por un proveedor que ofrece servicios confiables. Por ejemplo, considere estos perfiles de CISO falsos que existen en una popular plataforma de redes sociales basada en carreras. Todos los empleadores deben contar con procesos sólidos para garantizar que, al considerar a un candidato para el empleo o un nuevo proveedor de servicios, las verificaciones de antecedentes y las comunicaciones se basen en algo más que un simple perfil de redes sociales.

14.- Tsunami de pérdida de datos personales

Desaparecerá una gran cantidad de datos personales, pero ¿alguien se dará cuenta?

A medida que nuestra población envejece y seguimos pagando suscripciones para el almacenamiento de datos (fotos, videos y documentos) en la nube, ¿qué sucede cuando morimos? ¿Quién migrará y pagará para archivar, condensar o descargar esos datos una vez que no podamos hacerlo?

En los próximos años, muchas de nuestras fotos simplemente se eliminarán porque nadie está atendiendo las suscripciones. Los escenarios comunes incluirán el olvido de las suscripciones de un ser querido, la incapacidad de acceder a las cuentas del difunto o la incapacidad de pagar por el almacenamiento continuo de datos valiosos